כדי להיחשב כתואם ל-Android, הטמעות של מכשירים חייבות לעמוד בדרישות שמפורטות במסמך ההגדרה של תאימות ל-Android (CDD). CDD של Android מעריך את האבטחה של הטמעה ביומטרית באמצעות אבטחה ארכיטקטונית ויכולת זיופים.

- אבטחה ארכיטקטונית: העמידות של צינור עיבוד נתונים ביומטרי מפני פגיעה בליבה או בפלטפורמה. צינור עיבוד נתונים נחשב מאובטח אם נקודות החולשה בליבה ובפלטפורמה לא מאפשרות לקרוא נתונים ביומטריים גולמיים או להחדיר נתונים סינתטיים לצינור עיבוד הנתונים כדי להשפיע על החלטת האימות.

- ביצועי האבטחה הביומטרית: הביצועים של האבטחה הביומטרית נמדדים לפי שיעור הקבלה של זיופים (SAR), שיעור הקבלה השגוי (FAR) וגם, במקרים הרלוונטיים, שיעור הקבלה של מתחזים (IAR) של המאפיין הביומטרי. SAR הוא מדד שהוצג ב-Android 9 כדי למדוד את עמידות התכונה הביומטרית מפני התקפת זיוף פיזית. כשמודדים נתונים ביומטריים, צריך לפעול לפי הפרוטוקולים שמפורטים בהמשך.

ב-Android נעשה שימוש בשלושה סוגים של מדדים למדידת הביצועים של אבטחה ביומטרית.

- שיעור הקבלה של זיופים (SAR): הגדרת המדד של הסיכוי שמודל ביומטרי יקבל דגימה תקינה ידועה שהוקלטה בעבר. לדוגמה, כשמשתמשים בפתיחה קולית, המערכת מודדת את הסיכויים לפתוח את הטלפון של המשתמש באמצעות דגימה מוקלטת של המשתמש אומר: "Ok, Google". אנחנו קוראים להתקפות כאלה התקפות זיופים. הנתון הזה נקרא גם 'שיעור ההתאמה של הצגת התקפת התחזות' (IAPMR).

- שיעור אישור מתחזה (IAR): מדד שמגדיר את הסיכוי שמודל ביומטרי יקבל קלט שנועד לחקות דגימה טובה ידועה. לדוגמה, במנגנון הקול המהימן (ביטול הנעילה באמצעות הקול) של Smart Lock, המערכת תמדוד את התדירות שבה מישהו שמנסה לחקות את הקול של המשתמש (באמצעות טון ומבטא דומים) יכול לבטל את הנעילה של המכשיר. אנחנו מכנים את התקיפות האלה התקפות התחזות.

- שיעור אישור שגוי (FAR): מגדיר את המדדים של תדירות האישור בטעות של קלט שגוי שנבחר באופן אקראי על ידי המודל. מדד זה שימושי, אבל הוא לא מספק מספיק מידע כדי להעריך את מידת העמידה של המודל בהתקפות ממוקדות.

סביבות אמינות

ב-Android 10 יש שינוי בהתנהגות של סוכני האמון. סביבות אמינות לא יכולות לבטל את נעילת המכשיר, אלא רק להאריך את משך הזמן שבו המכשיר לא נעול. התכונה 'פנים מהימנות' הוצאה משימוש ב-Android 10.

סיווגים של מידע ביומטרי

האבטחה הביומטרית מסווגת על סמך התוצאות של בדיקות האבטחה הארכיטקטונית והיכולת לזיוף. הטמעה ביומטרית יכולה להיות מסווגת כסיווג 3 (לשעבר חזק), סיווג 2 (לשעבר חלש) או סיווג 1 (לשעבר נוחות). בטבלה הבאה מפורטות הדרישות הכלליות לכל סוג של זיהוי ביומטרי.

פרטים נוספים זמינים ב-CDD הנוכחי של Android.

| סיווג ביומטרי | מדדים | צינור עיבוד נתונים ביומטריה | מגבלות |

|---|---|---|---|

| סיווג 3 (לשעבר 'חזק') |

SAR של כל מיני ה-PAI: 0-7% SAR של מיני PAI ברמה A: <=7% SAR של מיני PAI ברמה B: <=20% SAR של כל מין PAI ספציפי <= 40% (מומלץ מאוד <= 7%) FAR: 1/50k FRR: 10% |

מאובטח |

|

| כיתה 2 (לשעבר 'חלשה') |

SAR של כל המינים של PAI: 7-20% SAR של המינים של PAI ברמה A: <=20% SAR של המינים של PAI ברמה B: <=30% SAR של כל מין ספציפי של PAI <= 40% (מומלץ מאוד <= 20%) FAR: 1/50k FRR: 10% |

מאובטח |

|

| מחלקה 1 (לשעבר 'נוחות') |

SAR של כל המינים של PAI: 20-30% SAR של המינים של PAI ברמה A: <=30% SAR של המינים של PAI ברמה B: <=40% SAR של כל מין ספציפי של PAI <= 40% (מומלץ מאוד <= 30%) FAR: 1/50k FRR: 10% |

לא מאובטח או מאובטח |

|

שיטות מודולים מסוג Class 3 לעומת Class 2 לעומת Class 1

הסיווג של אבטחה ביומטרית נקבע על סמך נוכחות צינור עיבוד נתונים מאובטח ושלושת שיעורי הקבלה – FAR, IAR ו-SAR. במקרים שבהם לא מתרחשת התקפת התחזות, אנחנו מביאים בחשבון רק את FAR ואת SAR.

במסמך ההגדרה של תאימות ל-Android (CDD) מפורטות הפעולות שצריך לבצע בכל שיטות הנעילה.

אימות פנים ואימות קשתית העין

תהליך ההערכה

תהליך ההערכה מורכב משני שלבים. השלב של הכיול קובע את התקפת התצוגה האופטימלית לפתרון אימות נתון (כלומר המיקום המכויל). בשלב הבדיקה נעשה שימוש במיקום המכוונן כדי לבצע מספר התקפות ולהעריך את מספר הפעמים שההתקפה הצליחה. יצרנים של מכשירי Android ומערכות ביומטריות צריכים לשלוח את הטופס הזה כדי ליצור קשר עם Android ולקבל את ההנחיות העדכניות ביותר לבדיקה.

חשוב קודם לקבוע את המיקום המכוונן, כי צריך למדוד את SAR רק באמצעות התקפות על נקודת החולשה הגדולה ביותר במערכת.

שלב הכיול

יש שלושה פרמטרים לאימות הפנים והאיריס שצריך לבצע להם אופטימיזציה בשלב התאמת המכשיר כדי להבטיח ערכים אופטימליים בשלב הבדיקה: כלי להתקפת הצגה (PAI), פורמט הצגה וביצועים במגוון נושאים.

FACE

|

IRIS

|

בדיקת הגיוון

יכול להיות שהביצועים של מודלים לזיהוי פנים וזיהוי קשתית העין יהיו שונים בין המינים, קבוצות הגיל, הגזעים או הקבוצות האתניות. איך מאזנים את ההתקפות על הצגה במגוון פנים כדי למקסם את הסיכוי לזהות פערים בביצועים

שלב הבדיקה

בשלב הבדיקה נמדדים הביצועים של האבטחה הביומטרית באמצעות התקפת הצגה (presentation attack) שעברה אופטימיזציה מהשלב הקודם.

ספירת הניסיונות בשלב הבדיקה

ניסיון יחיד נספר כחלון הזמן שבין הצגת הפנים (אמיתית או מזויפת) לבין קבלת משוב מהטלפון (אירוע של ביטול נעילה או הודעה שגלויה למשתמש). ניסיונות שבהם הטלפון לא יכול לקבל מספיק נתונים כדי לנסות להתאים לא צריכים להיכלל במספר הכולל של הניסיונות שנעשה בהם שימוש לחישוב SAR.

פרוטוקול הערכה

הרשמה

לפני שמתחילים את שלב הבדיקות של אימות הפנים או של אימות קשתית העין, עוברים להגדרות המכשיר ומסירים את כל הפרופילים הביומטריים הקיימים. אחרי הסרת כל הפרופילים הקיימים, צריך להירשם פרופיל חדש עם הפנים או האישון של היעד שישמשו לכיוון ולבדיקה. חשוב להיות בסביבה מוארת היטב כשמוסיפים פרופיל פנים או פרופיל קשתית חדש, ולוודא שהמכשיר ממוקם בצורה נכונה ישירות מול הפנים של היעד במרחק של 20 עד 80 ס"מ.

שלב הכיול

צריך לבצע את שלב הבקרה לכל אחד מהמינים של PAI, כי למינים שונים יש גדלים ומאפיינים אחרים שעשויים להשפיע על התנאים האופטימליים לבדיקה. הכנת ה-PAI.

FACE

|

IRIS

|

ביצוע שלב הכיול

מיקומי עזר

- מיקום העזר: מיקום העזר נקבע על ידי הצבת ה-PAI במרחק מתאים (20-80 ס"מ) מול המכשיר, כך ש-PAI גלוי בבירור בתצוגת המכשיר, אבל כל דבר אחר שנעשה בו שימוש (כמו מעמד ל-PAI) לא גלוי.

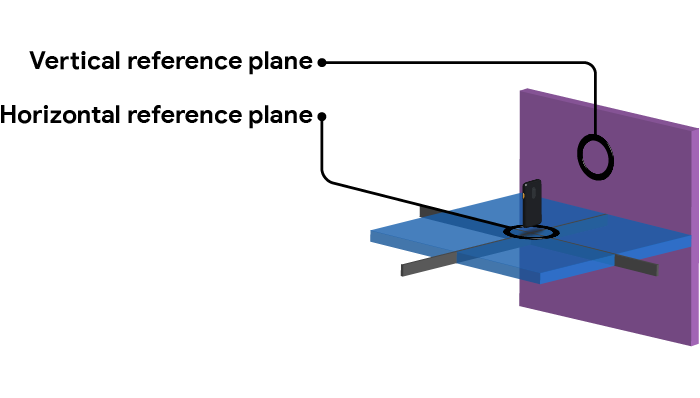

- מישור העזר האופקי: כשה-PAI נמצא במיקום העזר, המישור האופקי שבין המכשיר ל-PAI הוא מישור העזר האופקי.

- מישור העזר האנכי: כשה-PAI נמצא במצב העזר, המישור האנכי בין המכשיר לבין ה-PAI הוא מישור העזר האנכי.

איור 1. מישורי עזר.

קשת אנכית

קובעים את מיקום העזרה ובודקים את ה-PAI בקשתה אנכית, תוך שמירה על אותה מרחק מהמכשיר כמו במיקום העזרה. מקיימים את ה-PAI באותו מישור אנכי, יוצרים זווית של 10 מעלות בין המכשיר לבין מישור העזרה האופקי ובודקים את שחרור הנעילה באמצעות זיהוי הפנים.

ממשיכים להרים ולבדוק את ה-PAI בצעדים של 10 מעלות עד שהוא לא גלוי יותר בשדה הראייה של המכשיר. מתעדים את כל המיקומים שבהם נעילת המכשיר בוטלה. חוזרים על התהליך הזה, אבל מעבירים את ה-PAI בארקינג למטה, מתחת למישור העזרה האנכי. באיור 2 שבהמשך מופיעה דוגמה לבדיקות הקשת.

קשת אופקית

מחזירים את ה-PAI למיקום העזרה ומזיזים אותו במישור האופקיים כדי ליצור זווית של 10 מעלות עם מישור העזרה האנכי. מבצעים את הבדיקה של קשת אנכי עם ה-PAI במיקום החדש. מזיזים את ה-PAI במישן האופקי בצעדים של 10 מעלות ומבצעים את בדיקת הקשת האנכית בכל מיקום חדש.

איור 2. בדיקה לאורך הקשת האנכית והאופקית.

צריך לחזור על בדיקות הקשתות בזוויות של 10 מעלות גם בצד ימין וגם בצד ימין של המכשיר, וגם מעל ומטה למכשיר.

המיקום שמניב את התוצאות הכי מהימנות לפתיחת הנעילה הוא המיקום המכוונן לסוג של מינים של PAI (לדוגמה, מינים של PAI דו-ממדיים או תלת-ממדיים).

שלב הבדיקה

בסיום שלב הבקרה, צריכה להיות עמדה מותאמת אחת לכל סוג של PAI. אם לא ניתן לקבוע מיקום מכויל, צריך להשתמש במיקום העזר. שיטת הבדיקה היא זהה לבדיקת מינים של PAI ב-2D וב-3D.

- בין הפנים הרשומים, כאשר E>= 10, וכולל לפחות 10 פנים ייחודיים.

- הרשמה של זיהוי הפנים או קשתית העין

- באמצעות המיקום המכוונן מהשלב הקודם, מבצעים U ניסיונות ביטול נעילה, ומספרים את הניסיונות כפי שמתואר בקטע הקודם, כאשר U >= 10. מתעדים את מספר פעולות ביטול הנעילה שהסתיימו בהצלחה S.

- לאחר מכן אפשר למדוד את SAR באופן הבא:

איפה:

- E = מספר ההרשמות

- U = מספר הניסיונות לביטול הנעילה לכל הרשמה

- Si = מספר פעולות ביטול הנעילה שבוצעו בהצלחה עבור ההרשמה i

חזרות נדרשות כדי לקבל דגימות תקפות מבחינה סטטיסטית של שיעורי שגיאות: הנחת מובהקות של 95% לכל מה שמופיע בהמשך, N גדול

| מרווח הטעות | מספר החזרות הנדרש של הבדיקה לכל נושא |

|---|---|

| 1% | 9595 |

| 2% | 2401 |

| 3% | 1067 |

| 5% | 385 |

| 10% | 97 |

משך הזמן הנדרש (30 שניות לכל ניסיון, 10 נושאים)

| מרווח הטעות | הזמן הכולל |

|---|---|

| 1% | 799.6 שעות |

| 2% | 200.1 שעות |

| 3% | 88.9 שעות |

| 5% | 32.1 שעות |

| 10% | 8.1 שעות |

מומלץ לטרגט מרווח טעות של 5%, שמתקבל ממנו שיעור שגיאה אמיתי באוכלוסייה של 2% עד 12%.

היקף

בשלב הבדיקה נמדדת עמידות אימות הפנים בעיקר מפני זיוף של פניו של משתמש היעד. הוא לא מטפל בהתקפות שלא מבוססות על פקסימילים, כמו שימוש בנורות LED או בדפוסים שמשמשים כתמונות ראשיות. אמנם עדיין לא הוכח שהן יעילות מול מערכות אימות פנים מבוססות-עומק, אבל אין מבחינה מושגית מניעה לכך. יכול להיות שכך יהיה, וזה גם סביר למדי. בשלב הזה, הפרוטוקול הזה ישתנה כך שיכלול מדידה של העמידות במתקפות האלה.

אימות בטביעת אצבע

ב-Android 9, רמת העמידה המינימלית בפני PAI נקבעה לפי שיעור הקבלה של זיופים (SAR) שקטן מ-7% או שווה לו. הסבר קצר על הסיבה לכך שהערך 7% נבחר באופן ספציפי מופיע בפוסט הזה בבלוג.

תהליך ההערכה

תהליך ההערכה מורכב משני שלבים. השלב של הכיול קובע את התקפת ההצגה האופטימלית לפתרון נתון של אימות בטביעת אצבע (כלומר, המיקום המכויל). בשלב הבדיקה נעשה שימוש במיקום המכוונן כדי לבצע מספר התקפות, ולהעריך את מספר הפעמים שההתקפה הצליחה. יצרנים של מכשירים עם Android ומערכות ביומטריות צריכים לשלוח את הטופס הזה כדי ליצור קשר עם Android ולקבל את ההנחיות העדכניות ביותר לבדיקה.

שלב הכיול

יש שלושה פרמטרים לאימות בטביעת אצבע שצריך לבצע אופטימיזציה שלהם כדי להבטיח ערכים אופטימליים בשלב הבדיקה: כלי ההתקפה על הצגה (PAI), פורמט הצגה וביצועים במגוון נושאים.

- ה-PAI הוא התחזות פיזית, כמו טביעות אצבע מודפסות או עותק מודל. מומלץ מאוד להשתמש בחומרים הבאים לזיוף

- חיישנים אופטיים לטביעות אצבע (FPS)

- נייר העתקה או שקף עם דיו לא מוליך

- Knox Gelatin

- צבע לטקס

- דבק Elmer's Glue All

- FPS קיבולי

- Knox Gelatin

- דבק עץ פנימי של Elmer's למסגרות

- דבק Elmer's Glue All

- צבע לטקס

- FPS אולטראסוני

- Knox Gelatin

- דבק עץ פנימי של Elmer's למסגרות

- דבק Elmer's Glue All

- צבע לטקס

- חיישנים אופטיים לטביעות אצבע (FPS)

- פורמט ההצגה קשור לזיוף נוסף של ה-PAI או הסביבה, באופן שעוזר לזיוף. לדוגמה, ליטוש או עריכה של תמונה ברזולוציה גבוהה של טביעת אצבע לפני יצירת העותק התלת-ממדי.

- הביצועים במגוון נושאים רלוונטיים במיוחד לשיפור האלגוריתם. בדיקת תהליך העיבוד של נתוני הבקרה לפי מגדר, קבוצות גיל וגזע/קבוצה אתנית של הנבדקים יכולה לעיתים קרובות לחשוף ביצועים גרועים יותר בפלחים של האוכלוסייה הגלובלית, וזוהי פרמטר חשוב שצריך לבצע לו כיול בשלב הזה.

בדיקת הגיוון

יכול להיות שהביצועים של קוראי טביעות האצבע ישתנו בהתאם למגדר, לקבוצות גיל ולגזע או לאתניות. לאחוז קטן מהאוכלוסייה יש טביעות אצבע שקשה לזהות, לכן צריך להשתמש במגוון טביעות אצבע כדי לקבוע את הפרמטרים האופטימליים לזיהוי ולבדיקת זיופים.

שלב הבדיקה

בשלב הבדיקה נמדדים הביצועים של האבטחה הביומטרית. לפחות, הבדיקה צריכה להתבצע ללא שיתוף פעולה, כלומר, צריך לאסוף את טביעות האצבע על ידי הסרתן משטח אחר, במקום לגרום לאדם המטרה להשתתף באופן פעיל באיסוף טביעות האצבע שלו, למשל על ידי יצירת תבנית של האצבע שלו. השימוש באפשרות השנייה מותר, אבל לא חובה.

ספירת הניסיונות בשלב הבדיקה

ניסיון יחיד נספר כחלון הזמן שבין הצגת טביעת אצבע (אמיתית או מזויפת) לחיישן לבין קבלת משוב כלשהו מהטלפון (אירוע של ביטול נעילה או הודעה שגלויה למשתמש).

ניסיונות שבהם הטלפון לא מצליח לאסוף מספיק נתונים כדי לנסות להתאים אותם לא צריכים להיכלל במספר הכולל של הניסיונות ששימשו לחישוב SAR.

פרוטוקול הערכה

הרשמה

לפני שמתחילים את שלב הבקרה לאימות באמצעות טביעת אצבע, עוברים להגדרות המכשיר ומסירים את כל הפרופילים הביומטריים הקיימים. אחרי הסרת כל הפרופילים הקיימים, צריך לרשום פרופיל חדש עם טביעת האצבע של היעד שתשמש לכיוון ולבדיקה. פועלים לפי כל ההוראות במסך עד שהפרופיל נרשם.

שלב הכיול

FPS אופטי

התהליך הזה דומה לשלבים של כיול של חיישנים אולטראסוניים וחיישנים קיבוליים, אבל הוא כולל גם סוגים של PAI ב-2D וב-2.5D של טביעת האצבע של משתמש היעד.

- להרים עותק סמוי של טביעת האצבע מפני שטח.

- בדיקה עם מינים של PAI דו-ממדיים

- מניחים את טביעת האצבע המושטת על החיישן

- בדיקה עם מינים של PAI ב-2.5D.

- יצירת PAI של טביעת האצבע

- מניחים את PAI על החיישן

FPS אולטראסוני

כדי לבצע כיול לזיהוי אולטרסוני, צריך להרים עותק סמוי של טביעת האצבע של היעד. לדוגמה, אפשר לעשות זאת באמצעות טביעות אצבע שהועלו באמצעות אבקת טביעות אצבע, או עותקים מודפסים של טביעת אצבע, ויכול להיות שזה יכלול גם ליטוש ידני מחדש של תמונת טביעת האצבע כדי ליצור זיוף טוב יותר.

אחרי שמקבלים את העותק הלא פעיל של טביעת האצבע של היעד, יוצרים PAI.

FPS קיבולי

כדי לבצע כיול לחיישן קיבולי, מבצעים את אותם השלבים שמפורטים למעלה לצורך כיול אולטראסוני.

שלב הבדיקה

- צריך לצרף לפחות 10 אנשים ייחודיים באמצעות אותם פרמטרים שבהם השתמשתם בזמן החישוב של FRR/FAR

- יצירת פרטי PAI לכל אדם

- לאחר מכן אפשר למדוד את SAR באופן הבא:

חזרות נדרשות כדי לקבל דגימות תקפות מבחינה סטטיסטית של שיעורי שגיאות: הנחת מובהקות של 95% לכל מה שמופיע בהמשך, N גדול

| מרווח הטעות | מספר החזרות הנדרש של הבדיקה לכל נושא |

|---|---|

| 1% | 9595 |

| 2% | 2401 |

| 3% | 1067 |

| 5% | 385 |

| 10% | 97 |

משך הזמן הנדרש (30 שניות לכל ניסיון, 10 נושאים)

| מרווח הטעות | הזמן הכולל |

|---|---|

| 1% | 799.6 שעות |

| 2% | 200.1 שעות |

| 3% | 88.9 שעות |

| 5% | 32.1 שעות |

| 10% | 8.1 שעות |

מומלץ לטרגט מרווח טעות של 5%, שמתקבל ממנו שיעור שגיאה אמיתי באוכלוסייה של 2% עד 12%.

היקף

התהליך הזה מוגדר כדי לבדוק את העמידות של אימות טביעת האצבע בעיקר מפני עותקים צילום של טביעת האצבע של משתמש היעד. שיטת הבדיקה מבוססת על עלויות החומרים, הזמינות והטכנולוגיה הנוכחיים. הפרוטוקול הזה ישתנה כך שיכלול מדידה של עמידות בפני חומרים וטכניקות חדשים, כשהשימוש בהם יהיה מעשי.

שיקולים נפוצים

לכל שיטת בדיקה יש הגדרות שונות, אבל יש כמה היבטים משותפים לכל השיטות.

בדיקת החומרה בפועל

מדדי SAR/IAR שנאספים עשויים להיות לא מדויקים כשמודלים ביומטריים נבדקים בתנאים אידיאליים ובחומרה שונה מזו שבה הם יופיעו בפועל במכשיר נייד. לדוגמה, מודלים של ביטול נעילה קולי שמכווננים בתא אקוסטי באמצעות הגדרה של כמה מיקרופונים מתנהגים בצורה שונה מאוד כשמשתמשים בהם במכשיר עם מיקרופון יחיד בסביבה רועשת. כדי לקבל מדדים מדויקים, צריך לבצע את הבדיקות במכשיר אמיתי עם החומרה מותקנת, ואם זה לא אפשרי, עם החומרה כפי שהיא תיראה במכשיר.

שימוש בהתקפות ידועות

רוב השיטות הביומטריות שבשימוש כיום זוהו בהצלחה, וקיימת תיעוד ציבורי של שיטת ההתקפה. בהמשך מופיעה סקירה כללית קצרה של הגדרות הבדיקה של שיטות עם התקפות ידועות. מומלץ להשתמש בהגדרה שמפורטת כאן בכל הזדמנות אפשרית.

צפי למתקפות חדשות

לגבי שיטות שבהן בוצעו שיפורים חדשים משמעותיים, יכול להיות שמסמך ההגדרה לבדיקה לא יכיל הגדרה מתאימה, ויכול להיות שלא קיימת התקפה ציבורית ידועה. יכול להיות שגם תצטרכו לשנות את הגדרות הבדיקה של שיטות קיימות בעקבות התקפה חדשה שנתגלתה. בשני המקרים, תצטרכו להגדיר בדיקה באופן סביר. אם הגדרת מנגנון סביר שאפשר להוסיף, אפשר להשתמש בקישור משוב על האתר שבתחתית הדף הזה כדי להודיע לנו על כך.

הגדרות של שיטות שונות

זיהוי טביעת אצבע

| IAR | אין צורך. |

| SAR |

|

פנים וקשתית

| IAR | הערך של הרף התחתון יתועד על ידי SAR, כך שאין צורך למדוד אותו בנפרד. |

| SAR |

|

קול

| IAR |

|

| SAR |

|